LockCrypt Ransomware. Beheben Sie den infizierten PC

LockCrypt, eine relativ schwächere böswillige Ransomware, arbeitet seit Juni 2017 unter dem Radar, um Cyberkriminalitätsangriffe in geringem Umfang durchzuführen. Sie war im Februar und März dieses Jahres am aktivsten, jedoch aufgrund der Tatsache, dass die Ransomware installiert werden muss Manuell auf Geräten wirksam zu werden, stellte es keine so große Bedrohung dar wie einige der berüchtigtsten krypto-kriminellen Ransomwares da draußen, GrandCrab war eine davon. Nach Analyse (von a Stichprobe Sicherheitsexperten entdeckten von VirusTotal) von Antivirenfirmen wie dem rumänischen Unternehmen BitDefender und dem MalwareBytes Research Lab mehrere Fehler in der Programmierung der Ransomware, die rückgängig gemacht werden konnten, um gestohlene Dateien zu entschlüsseln. Mit den gesammelten Informationen hat BitDefender a veröffentlicht Entschlüsselungswerkzeug Damit können Dateien auf allen Versionen der LockCrypt-Ransomware mit Ausnahme der neuesten wiederhergestellt werden.

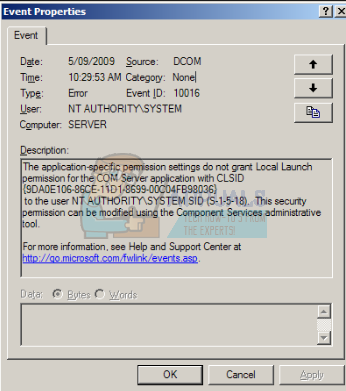

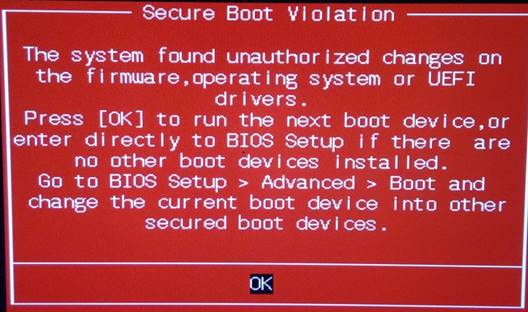

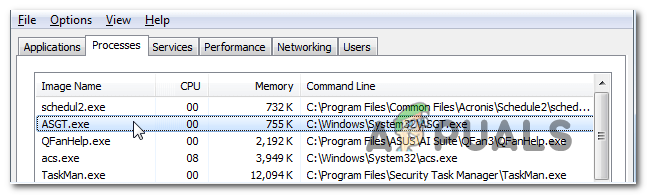

Laut einer gründlichen MalwareBytes Lab-Untersuchung Bericht Der erste Fehler, der bei LockCrypt entdeckt wird, ist die Tatsache, dass manuelle Installation und Administratorrechte erforderlich sind, um wirksam zu werden. Wenn diese Bedingungen erfüllt sind, wird die ausführbare Datei ausgeführt, wobei eine Datei wwvcm.exe in C: Windows abgelegt und ein entsprechender Registrierungsschlüssel hinzugefügt wird. Sobald die Ransomware in das System eindringt, verschlüsselt sie alle Dateien, auf die sie zugreifen kann, einschließlich EXE-Dateien, und stoppt dabei die Systemprozesse, um sicherzustellen, dass der eigene Prozess ohne Unterbrechung fortgesetzt wird. Dateinamen werden in zufällige alphanumerische Base64-Zeichenfolgen geändert und ihre Erweiterungen auf .1btc festgelegt. Am Ende des Vorgangs wird eine Lösegeldnotiz für Textdateien gestartet, und zusätzliche Informationen werden in der Registrierung HKEY_LOCAL_MACHINE gespeichert, die die dem angegriffenen Benutzer zugewiesene 'ID' sowie Erinnerungen an Anweisungen zur Dateiwiederherstellung enthält.

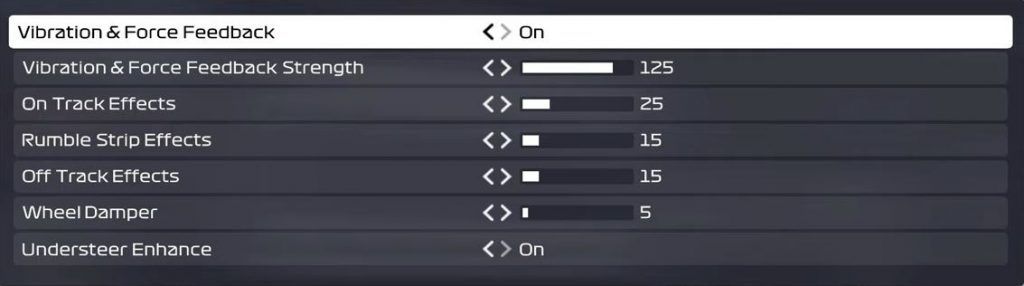

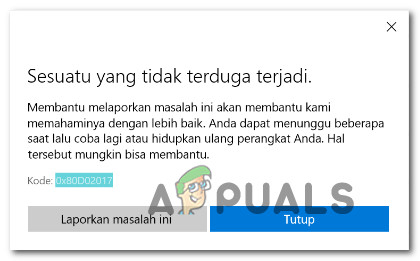

LockCrypt Ransomware Hinweis Popup. MalwareBytes Lab

Obwohl diese Ransomware ohne Internetverbindung ausgeführt werden kann, haben Forscher festgestellt, dass sie für den Fall, dass sie verbunden ist, mit einem CnC im Iran kommuniziert und ihm Base64-alphanumerische Daten sendet, die an die dem angegriffenen Gerät zugewiesene ID, das Betriebssystem und Ransomware sperrt den Speicherort auf dem Laufwerk. Forscher haben herausgefunden, dass der Code der Malware die GetTickCount-Funktion verwendet, um zufällige alphanumerische Namen und Kommunikationen festzulegen, die keine besonders starken Codes zum Entschlüsseln sind. Dies erfolgt in zwei Teilen: Der erste verwendet eine XOR-Operation, während der zweite XOR sowie ROL und bitweisen Austausch verwendet. Diese schwachen Methoden machen den Code der Malware leicht entschlüsselbar. Auf diese Weise konnte BitDefender ihn manipulieren, um ein Entschlüsselungstool für gesperrte .1btc-Dateien zu erstellen.

BitDefender hat mehrere Versionen der LockCrypt-Ransomware untersucht, um ein öffentlich verfügbares BitDefender-Tool zu entwickeln, mit dem 0,1btc-Dateien entschlüsselt werden können. Andere Versionen der Malware verschlüsseln ebenfalls Dateien mit den Erweiterungen .lock, .2018 und .mich, die bei Kontakt mit dem Sicherheitsforscher ebenfalls entschlüsselt werden können Michael Gillespie . Die neueste Version der Ransomware scheint Dateien mit der Erweiterung .BI_D zu verschlüsseln, für die noch kein Entschlüsselungsmechanismus entwickelt wurde, aber alle früheren Versionen können jetzt problemlos entschlüsselt werden.