Microsoft Wireless Display Adapter. Laptop G7

Bei Microsoft Wireless Display Adapter V2 wurden drei Sicherheitsanfälligkeiten diagnostiziert: Sicherheitsanfälligkeit bezüglich Befehlsinjektion, Sicherheitsanfälligkeit bezüglich fehlerhafter Zugriffskontrolle und Sicherheitsanfälligkeit wegen böser Doppelangriffe. Die erste Sicherheitsanfälligkeit wurde nur in den Softwareversionen 2.0.8350 bis 2.0.8372 des Microsoft Wireless Display Adapter V2 getestet und wirkt sich auf alle Versionen in diesem Bereich aus. Es wurde festgestellt, dass die Sicherheitslücken bei defekter Zugriffskontrolle und bösen Doppelangriffen nur die Softwareversion 2.0.8350 im getesteten Bereich betreffen. Andere Versionen der Software wurden nicht getestet und die Sicherheitslücken wurden noch nicht ausgenutzt. Der Sicherheitsanfälligkeit bezüglich Befehlsinjektion wurde die Bezeichnung zugewiesen CVE-2018-8306 und es wurde eine relativ moderate Risikobewertung gegeben.

Der Microsoft Wireless Display Adapter ist ein Hardwaregerät, mit dem Bildschirme von Miracast-fähigen Microsoft Windows-Geräten gesendet werden können. Der Mechanismus verwendet die Wi-Fi Direct-Verbindung und den Miracast-Audio- / Videoübertragungskanal, um den Bildschirm zu übertragen. Der Prozess wird gemäß der Verschlüsselung der verwendeten Wi-Fi-Verbindung für zusätzliche Sicherheit mit WPA2 verschlüsselt.

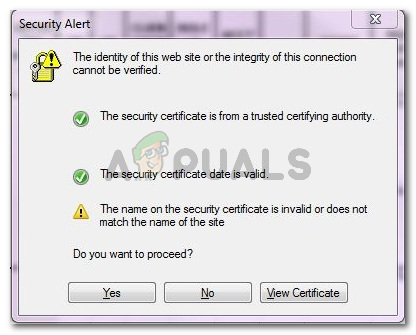

Um das Gerät mit dem Display zu koppeln, bietet der Mechanismus sowohl eine Druckknopfverbindung als auch eine PIN-Verbindung. Sobald die Verbindung hergestellt ist, muss das Gerät nicht für jede nachfolgende Verbindung überprüft werden.

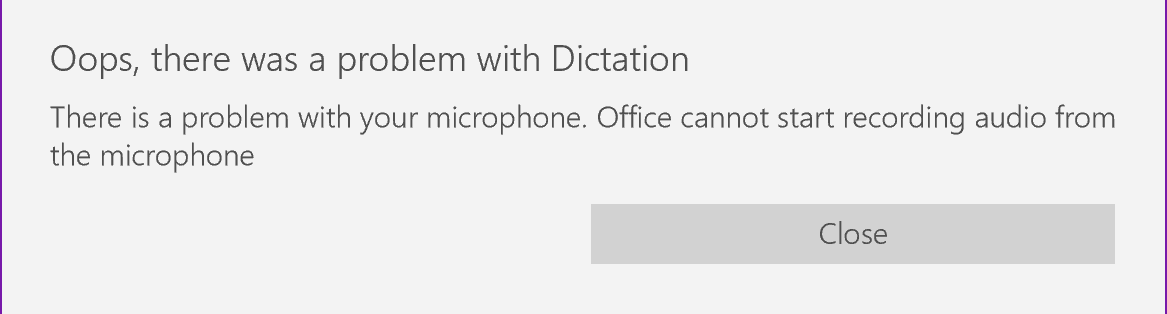

Wenn Sie diese zuvor erreichte Berechtigung fortsetzen, kann eine Sicherheitsanfälligkeit bezüglich Befehlsinjektion auftreten, wenn der Name des Anzeigeadapters im Parameter 'NewDeviceName' festgelegt wird. Wenn eine Situation entsteht, in der Zeichen den Befehlszeilenskripten entkommen, wird das Gerät in eine Startschleife versetzt, in der es nicht mehr ordnungsgemäß funktioniert. Das betroffene Skript für diese Sicherheitsanfälligkeit ist das Skript '/cgi-bin/msupload.sh'.

Die zweite Sicherheitsanfälligkeit, die fehlerhafte Zugriffskontrolle, kann auftreten, wenn die Konfigurationsmethode für Drucktasten für die Gerätekopplung verwendet wird. Das Gerät muss sich lediglich in drahtloser Reichweite befinden, ohne dass für die PIN-Überprüfung ein physischer Zugriff erforderlich ist. Sobald die erste Verbindung auf diese Weise hergestellt wurde, müssen nachfolgende Verbindungen nicht mehr überprüft werden, sodass ein gefährdetes Gerät uneingeschränkt gesteuert werden kann.

Die dritte Sicherheitsanfälligkeit, ein böser Zwillingsangriff, tritt auf, wenn ein Angreifer einen Benutzer dazu manipuliert, eine Verbindung zu seinem MSWDA-Gerät herzustellen, indem er mit dem rechtmäßigen MSWDA verbunden wird und nur den MSWDA des Angreifers herausgibt, zu dem der Benutzer eine Verbindung herstellen kann. Sobald die Verbindung hergestellt ist, weiß der Benutzer nicht, dass er eine Verbindung zum falschen Gerät hergestellt hat, und der Angreifer hat Zugriff auf die Dateien und Daten des Benutzers und überträgt den Inhalt auf sein Gerät.

Microsoft wurde zunächst am 21 kontaktiertstvon März in Bezug auf diese Reihe von Schwachstellen. Die CVE-Nummer wurde am 19 vergebenthJuni und die Firmware-Updates wurden am 10 veröffentlichtthdes Julis. Seitdem hat Microsoft gerade seine Veröffentlichung veröffentlicht beratend . Die Sicherheitsanfälligkeiten wirken sich gemeinsam auf die Versionen 2.0.8350, 2.0.8365 und 2.0.8372 der Microsoft Wireless Display Adapter V2-Software aus.

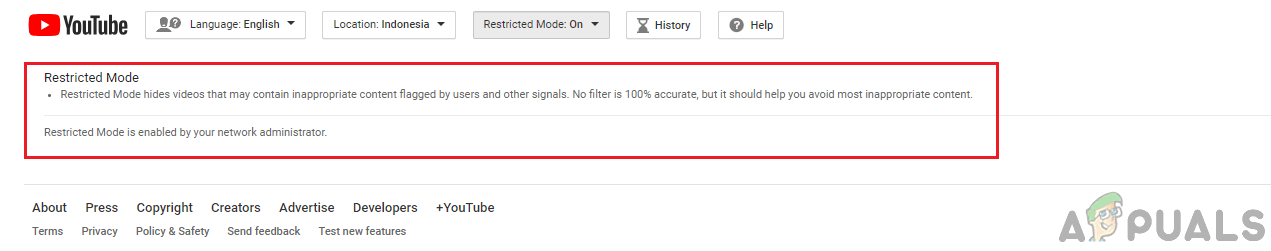

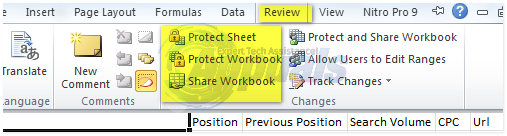

Sicherheitsupdates, die von Microsoft als 'wichtig' gekennzeichnet wurden, sind für alle drei Versionen auf ihrer Website als Teil des veröffentlichten Sicherheitsbulletins verfügbar. Eine weitere vorgeschlagene Minderung erfordert, dass Benutzer die Windows-Anwendung Microsoft Wireless Display Adapter öffnen und das Kontrollkästchen neben 'Mit PIN-Code koppeln' auf der Registerkarte 'Sicherheitseinstellung' aktivieren. Dadurch wird sichergestellt, dass physischer Zugriff auf das Gerät erforderlich ist, um den Bildschirm anzuzeigen und mit den PIN-Codes übereinzustimmen. Dadurch wird sichergestellt, dass ein unerwünschtes drahtlos erreichbares Gerät nicht einfach mit dem Setup verbunden werden kann. Die Sicherheitslücken, die sich auf die drei Versionen auswirken, wurden mit a versehen CVSS 3.0 Basispunktzahl von jeweils 5,5 und eine zeitliche Punktzahl von jeweils 5.