CMS leicht gemacht. Danconia Media

Eine Schwachstelle mit der Bezeichnung CVE-2018-1000094 wurde in Version 2.2.5 von entdeckt CMS leicht gemacht in dem eine Textdatei verwendet werden kann, um PHP oder anderen Code auszuführen. Diese Sicherheitsanfälligkeit besteht darin, dass Dateinamen und -erweiterungen nicht überprüft werden. Dies kann dazu führen, dass der Name und die Erweiterung der Datei nicht überprüft werden, wenn ein Administratorkonto eine Datei mithilfe des Dateimanagers auf den Server kopiert als .php gerendert werden und schädlichen Code automatisch auf dem Gerät ausführen. Die Sicherheitsanfälligkeit wurde auf der 6.5 bewertet CVSS 3.0 und es wurde ein Exploitability Subscore von 8/10 gegeben. Es kann innerhalb des Netzwerks ausgenutzt werden, ist relativ einfach auszunutzen und erfordert nur eine einmalige Authentifizierung für Administratorrechte.

Folgende Code Der von Mustafa Hasan verfasste Beweis zeigt das Konzept dieser Sicherheitsanfälligkeit.

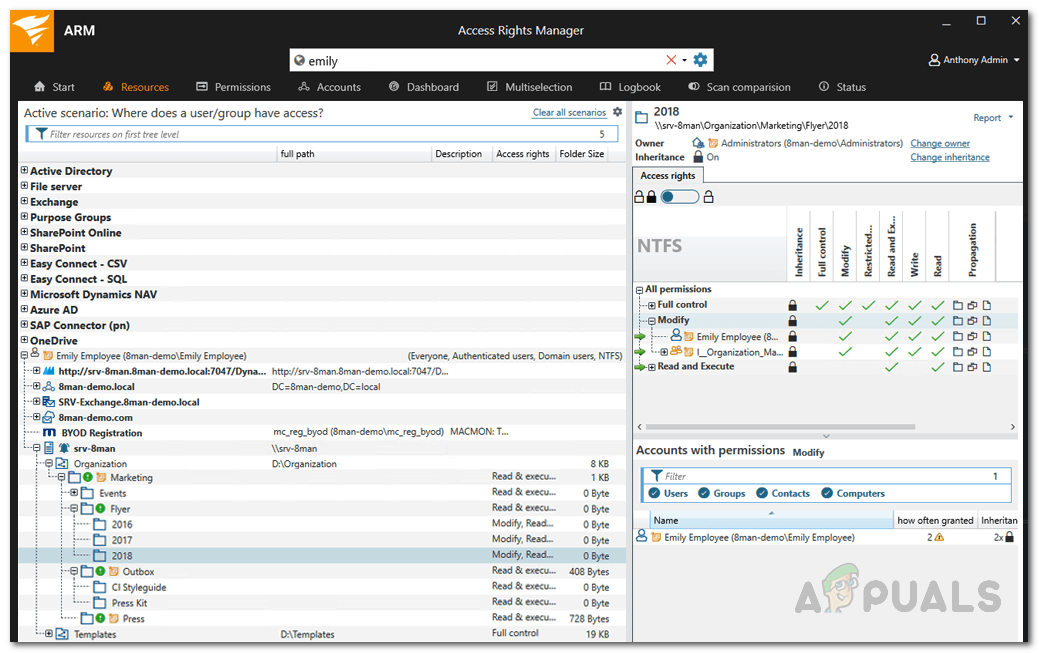

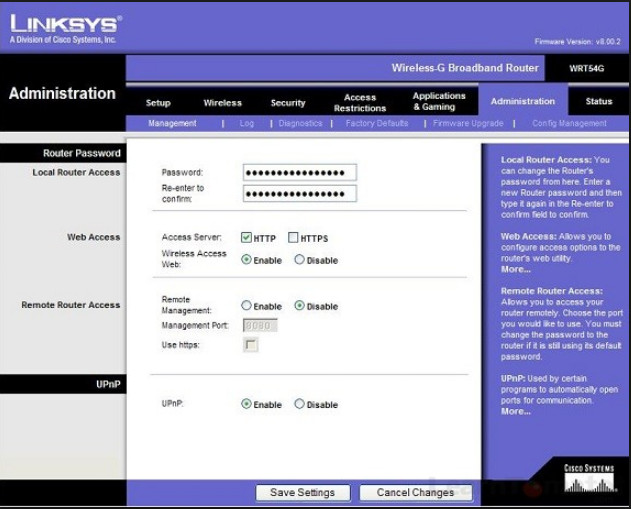

Es scheint, dass es noch keine Lösung für diese Sicherheitsanfälligkeit gibt. Analysten haben festgestellt, dass diese Sicherheitsanfälligkeit durch nachteilige Folgen gemindert wird, indem sichergestellt wird, dass der Administrator zuverlässig ist, seine Anmeldeinformationen nicht gefährdet werden und Serverrichtlinien eingerichtet werden, um die Rechte und Berechtigungen der Benutzer zu verwalten.