Microsoft

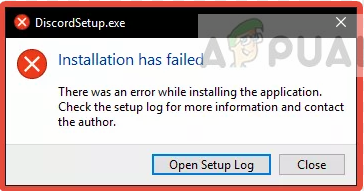

Die X-XSS-Schutzfunktion des Microsoft Edge Der Browser ist seit seiner Einführung im Jahr 2008 vorhanden, um Cross-Site-Scripting-Angriffe auf das System zu verhindern. Einige in der Technologiebranche, wie die Entwickler von Mozilla Firefox und mehrere Analysten, haben diese Funktion kritisiert, da Mozilla sich geweigert hat, sie zu integrieren Google Chrome und Microsofts eigener Internet Explorer haben diese Funktion weiterhin ausgeführt, und es wurde noch keine Aussage von Microsoft veröffentlicht, die auf etwas anderes hinweist. Seit 2015 ist der Microsoft Edge X-XSS-Schutzfilter so konfiguriert, dass er solche Codekreuzungsversuche auf Webseiten filtert, unabhängig davon, ob das X-XSS-Skript aktiviert wurde oder nicht, aber es scheint, dass dies die Funktion war einmal standardmäßig wurde von Gareth Heyes von entdeckt PortSwigger Um nun im Microsoft Edge-Browser deaktiviert zu werden, ist er der Ansicht, dass dies auf einen Fehler zurückzuführen ist, da Microsoft die Verantwortung für diese Änderung nicht übernommen hat.

Wenn der Browser in der Binärsprache von Off- und On-Skripten einen Header mit dem Titel 'X-XSS-Protection: 0' hostet, wird der Cross-Site-Scripting-Schutzmechanismus deaktiviert. Wenn der Wert auf 1 gesetzt ist, wird er aktiviert. Eine dritte Aussage zu „X-XSS-Schutz: 1; mode = block ”blockiert die Webseite vollständig. Heyes stellte fest, dass der Wert zwar standardmäßig auf 1 gesetzt sein soll, in Microsoft Edge-Browsern jedoch jetzt auf 0 gesetzt zu sein scheint. Dies scheint jedoch im Internet Explorer von Microsoft nicht der Fall zu sein. Wenn ein Benutzer versucht, diese Einstellung umzukehren, wird das Skript auf 1 zurückgesetzt und die Funktion bleibt deaktiviert. Da Microsoft diese Funktion nicht vorgestellt hat und Internet Explorer sie weiterhin unterstützt, kann der Schluss gezogen werden, dass dies auf einen Fehler im Browser zurückzuführen ist, den Microsoft voraussichtlich im nächsten Update beheben wird.

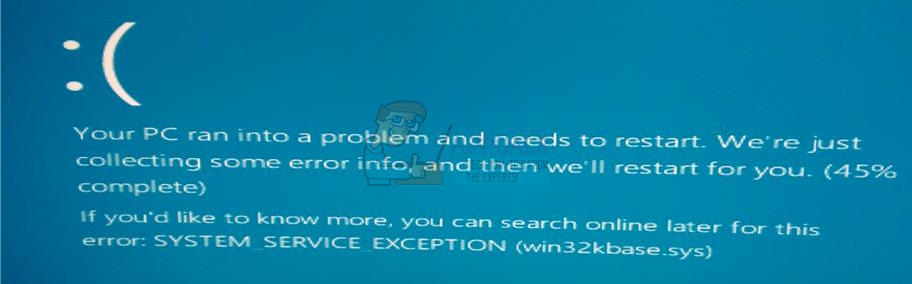

Cross-Site-Scripting-Angriffe treten auf, wenn eine vertrauenswürdige Webseite ein böswilliges Seitenskript an den Benutzer weiterleitet. Da die Webseite vertrauenswürdig ist, wird der Inhalt der Website nicht gefiltert, um sicherzustellen, dass solche schädlichen Dateien nicht gemeldet werden. Die prinzipielle Möglichkeit, dies zu verhindern, besteht darin, sicherzustellen, dass HTTP TRACE im Browser für alle Webseiten deaktiviert ist. Wenn ein Hacker eine schädliche Datei auf einer Webseite gespeichert hat und ein Benutzer darauf zugreift, wird der Befehl HTTP-Trace ausgeführt, um die Cookies des Benutzers zu stehlen, mit denen der Hacker wiederum auf die Informationen des Benutzers zugreifen und möglicherweise sein Gerät hacken kann. Um dies im Browser zu verhindern, wurde die X-XSS-Schutzfunktion eingeführt. Analysten argumentieren jedoch, dass solche Angriffe den Filter selbst ausnutzen können, um die gesuchten Informationen zu erhalten. Trotzdem haben viele Webbrowser dieses Skript als erste Verteidigungslinie beibehalten, um die grundlegendsten Arten von XSS-Phishing zu verhindern, und höhere Sicherheitsdefinitionen integriert, um alle vom Filter selbst verursachten Schwachstellen zu beheben.